|

|

Интернет

|

|

| WebMaster |

Дата: Вторник, 17.02.2009, 13:03 | Сообщение # 1 |

Web Master

Группа: Друзья

Сообщений: 75

Награды: 2

Репутация: 42

Замечания: 0%

Статус: Offline |

Quote Как настроить браузер WWW

К сожалению, ни одно программное приложение не может удовлетворить требования абсолютно всех пользователей Интернет. В этой статье мы поговорим о том, как настроить программу-браузер в соответствии с запросами и вкусами конкретного пользователя. Проясним сначала, что же такое "Браузер" - это программа просмотра Web - страничек. Размеры шрифта Шрифт, установленный по умолчанию в программе Netscape Navigator, слишком мелкий. Чтобы изменить его, войдите в меню Options/ General Preferences, откройте таблицу Font ("Шрифт") и укажите нужные вам параметры.

Если вы хотите изменить внешний вид шрифта в Internet Explorer, войдите в подраздел меню View/Options ("Вид/Параметры") и откройте закладку Appearance ("Общие"). Для изменения размера шрифта выберите View/Fonts ("Вид/Шрифты") и задайте нужную вам высоту символов. Работа с группами файлов Internet Explorer работает с теми же типами файлов, что и Windows. При встрече файла с новым расширением программа предлагает вам указать способ работы с ним. Вы можете выполнить программу-приложение, связанную с этим файлом, или записать его на свой диск. Для того чтобы связать все файлы одного типа с соответствующим приложением, включите установку Don't Prompt Me ("Не предупреждайте меня").

Netscape - система более "упрямая". Если вы хотите выполнять автоматический запуск приложения для файлов определенного типа, нужно сконфигурировать его как вспомогательную программу (helper). Всякий раз при обращении к файлу, тип которого браузер не поддерживает, будет запускаться соответствующая helper-программа.

Для установки вспомогательной программы войдите в меню Options/General Preferences, откройте таблицу Helpers и нажмите кнопку Create New Type ("Создать новый тип"). Программа "задаст" вопрос о типе MIME (многоцелевые почтовые расширения Интернет). Иногда специальная информация о типе MIME выводится в диалоговом окне перед загрузкой файла из сети. Пример такой информации - "application/ x-octet-stream" - дескриптор, описывающий неспецифицированный двоичный файл. После вывода информации в первой строке укажите расширение для типа MIME и действие, которое должна выполнить программа Netscape. Быстрый и безопасный просмотр файлов Весьма привлекательна возможность непосредственной работы с файлами .DOC или .XLS в среде Word или Excel - нужно только задать установку браузера на автоматический запуск этих программ. Однако этого не стоит делать, так как документы, созданные средствами Word или Excel, так же как и выполняемые файлы, могут быть заражены вирусами. Чтобы защитить систему от них, установите программы просмотра (viewers) для файлов Word и Excel. Эти программы вы найдете на Web-сервере фирмы Microsoft здесь При работе с программами просмотра внедренные макрокоманды не выполняются, поэтому вирусы лишаются способности распространяться и функционировать. Ваша собственная начальная страница Вы можете поместить history list (список ранее выполненных действий) на начальную (home) страницу, установленную в Internet Explorer по умолчанию. С помощью Internet Explorer откройте файл \Program Files\PLUS!\ Microsoft Internet\history\GlobHist.htm. Выберите View/Options, закладку Start and Search Pages ("Начальная страница и страница поиска") и нажмите на кнопку Use Current ("Использовать текущую"). В Netscape на вызываемую по умолчанию страницу вы можете поместить составленный вами список узлов (bookmark list). Для этого необходимо выбрать Options/ General Preferences, открыть таблицу Appearance и ввести file:///C:/Netscape/ Bookmark.htm в поле Start With.

Избегайте переполнения жесткого диска

Очистите вашу кэш-память. Выберите в Netscape подраздел меню Options/Network Preferences, а затем закладку Cache. В Internet Explorer, в подразделе View/Options, откройте закладку Advanced ("Переходы") и нажмите на кнопку Empty ("Очистить"). Безопасность и защита Проблемы с обеспечением защиты данных, которые были обнаружены в Netscape Navigator 2.0, показали, что мини-приложения Java таят в себе потенциальную опасность разрушения системы. Хотя мы еще пока не слышали о каких-либо злонамеренных действиях со стороны мини-приложений Java, тем не менее вам следует позаботиться о некоторых мерах предосторожности. В частности, с помощью диалогового меню Options/Security Preferences браузера Netscape Navigator можно отключить поддержку Java. Работа со списком узлов При обновлении Netscape Navigator можно скопировать файл с вашим списком узлов (BOOKMARK.HTM) в отдельный каталог, что предохранит данные от случайной перезаписи. Если вы хотите загрузить новую версию браузера на свой диск, щелкните кнопкой мыши на пиктограмме с логотипом Netscape в верхнем правом углу, и вы окажетесь на начальной странице Netscape.

Netscape Navigator позволяет помещать гипертекстовые ссылки на узлы из различных HTML-файлов в ваш список узлов. Для этого войдите в Window/Bookmarks и выберите File/Import, после чего все ссылки будут добавлены к вашему списку узлов. Вы можете разместить названия узлов в алфавитном порядке. Щелкните только кнопкой мыши на самой верхней папке, а затем выберите Item/Sort Bookmarks.

Если ваш список очень громоздкий, попробуйте создать новую папку, сгруппировав названия узлов по определенному признаку и поместив их в нее. С этой целью войдите в Window/Bookmarks, выберите Item/Add Folder и "перетащите" нужные названия узлов в новую папку. Наиболее ценные встраиваемые утилиты Сегодня браузеры имеют много возможностей, начиная от поддержки языков программирования и сценариев и кончая различными HTML-ухищрениями. Однако, в конце концов, для максимального использования Web вам потребуются встраиваемые утилиты (plug-ins), называемые также интегрируемыми модулями или модулями расширения.

Большинство встраиваемых утилит разрабатывались для того, чтобы предоставить пользователям возможность работать с хранящимися на Web-серверах мультимедиа-ресурсами. Среди наиболее популярных систем следует отметить Shockwave фирмы Macromedia и Real Audio фирмы Progressive Networks. Первая позволяет интегрировать анимацию, кнопки, фрагменты фильмов и звук (с проигрыванием при загрузке) в Web-страницы. Вторая обеспечивает передачу звука в реальном времени при пропускной способности сетевого канала не менее 14,4 Кбит/с, при этом происходит некоторая потеря качества звука, но наблюдается поразительная скорость сжатия/ восстановления.

Кроме двух вышеназванных, имеется еще ряд других встраиваемых утилит. Например, утилита CoolFusion фирмы Iterated System дает возможность просматривать потоковые AVI-файлы. Компания FutureWave предлагает утилиту FutureSplash, которая обеспечивает сжатие и восстановление аудио- и видеофайлов, позволяя передавать мультимедиа-файлы даже по коммутируемой линии. Утилита Rapid TransitRTPlayer.html представляет собой мощное средство для декомпрессии и проигрывания 16-битовых звуковых файлов 44,1 кГц. При этом качество звука не уступает качеству звука компакт-диска при степени сжатия 10:1 и выше.

Помимо поддержки мультимедиа-приложений, встраиваемые утилиты предоставляют еще и другие возможности. Приверженцамобъектно-ориентированного и графического подходов следует ознакомиться с программой ABC QuickSilver производства компании Micrografx. С ее помощью внутри Web-страницы можно размещать, просматривать графические объекты и работать с ними в интерактивном режиме. Собственная VRML-утилита Live3D фирмы Netscape позволит вам путешествовать по виртуальным мирам WWW и выполнять интерактивные VRML-приложения на базе языка Java со звуковым сопровождением.

С помощью утилит ActiveX фирмы NCompass. вы сможете внедрять в Web-страницы управляющие элементы ActiveX как мини-приложения или просматривать ActiveX-совместимые документы, такие, как Word, Excel или PowerPoint в их собственных форматах.

Говоря о программах просмотра (viewers), стоит упомянуть и о новой программе фирмы Adobe версии 3.0, ранее известной под названием Amber, для чтения документов в формате Acrobat - основном формате для документов, независимом от платформы. Новая версия этого универсального редактора и программы просмотра является более мощной, чем предыдущие. Она позволяет отсканировать любую информацию и мгновенно преобразовать ее в формат PDF.

Через Web вы можете связаться с различными узлами и использовать дополнительные возможности, включая работу с вашей локальной сетью и режим переговоров (chat). Пакет Carbon Copy/Net фирмы Microcom позволит вам через Web управлять работой удаленного персонального компьютера, а ПО ichat обеспечит поддержку режима chat непосредственно в самом браузере.

Если, по вашему мнению, "Web-серфинг" отнимает у вас слишком много времени и вы не успеваете следить за текущими новостями, PointCastNetwork предложит вам бесплатную услугу по автоматической передаче в среду вашего браузера последних новостей, погоды, биржевых сводок и другой информации. |

|

Ногинск |

| |

| WebMaster |

Дата: Вторник, 17.02.2009, 13:05 | Сообщение # 2 |

Web Master

Группа: Друзья

Сообщений: 75

Награды: 2

Репутация: 42

Замечания: 0%

Статус: Offline |

Отправляясь в путешествие по Сети, вы должны помнить, что на время соединения Вашего компьютера с Internet, он становится частью этой огромной сети и если вам доступны ресурсы миллионов компьютеров, то миллионы компьютеров могут иметь доступ к вашей машине. Вы не должны этого забывать. Информация сегодня - один из самых ценных товаров, который можно купить и продать. Поэтому всегда найдутся любители залезть в чужой компьютер. Реалии таковы, что в нашей стране злоумышленников больше всего интересуют пароли доступа к Internet. Существует много способов, как добраться до нужной информации или просто навредить - речь об этом пойдет ниже. Кроме того, на этой страничке вы найдете рекомендации, как оградить свой компьютер и его содержимое от того, что ему может угрожать извне. В сети Internet вам может угрожать: Вид угрозы: сетевые атаки, которые используют ошибки в вашей операционной системе или программах установленных на вашем компьютере, (большинство компьютеров используют операционную систему WINDOWS, которая, как и любая другая ОС, браузер, программное средство - имеет ошибки, позволяющие злоумышленникам выудить определенную информацию) Вид защиты: использовать последние версии ОС или программ. Следить за выходом обновлений (patch) и тут же устанавливать их у себя. Вид угрозы: кража пароля с дальнейшим использованием его для подключения к провайдеру за ваш счет Вид защиты: не сохраняйте свой пароль на жестком диске, не ленитесь набирать его. Меняйте пароль как можно чаще, минимум раз в неделю Вид угрозы: внедрение на ваш компьютер вирусов и троянов - специальных программ, которые позволяют получить доступ к данным на компьютере без вашего ведома. Вид защиты: не использовать неизвестного происхождения программы, не открывать неизвестные файлы, пользоваться антивирусами Подробно Самый распространенный - "Nuke", в бесчисленных вариантах. Подвержены системы Windows 95 и NT. Для успешной атаки необходим лишь IP номер "жертвы". Синий экран и надпись "Fatal exeption 0e at ...", и вы можете быть уверены, что против вас применили именно "Nuke". Защита несложна. Можно установить Nuke Nabber, позволяющий предупреждать об атаке и зафиксировать IP адрес нападающего.

Одна из старейших - "Ping of Death" атака. Позволяет перегрузить сервер массой фрагментированых пакетов и превращающая совершенно безобидную команду ping, при определенным образом установленных параметрах, в весьма злобное орудие. Реализуется практически на всех операционных системах. Симптомом может служить резкое замедление работы, зависание машины. В ряде случаев помогает Service Pack's от Microsoft.

"Троянский конь". На первый взгляд, эти программы (существует множество видов троянцев) выполняют некие полезные функции, но на самом деле либо разрушают систему, либо отдают контроль в руки другого человека. Попасть троянец на компьютер может двумя основными способами: либо вам его "положат" на диск пока вы, ничего не подозревая, беседуете в чате или гуляете по сайту Netscape, либо вы его сами себе скачаете.

Всевозможные вирусы, среди которых нашумевшие "Мелисса", "Чернобыль", "Happy99" и т.д.

Как защититься К большинству компьютеров, использующих Windows можно получить доступ за несколько минут (в сети). Это объясняется тем, что сами пользователи конфигурируют компьютер таким образом, что его папки или целые диски становятся доступными для чтения и записи с удаленных компьютеров. Ну а где доступ с соседнего компьютера, там и доступ из Internet, поэтому свободный доступ к файлам своего компьютера лучше ограничить. Как это сделать? Windows 95/98 и NT по-разному обеспечивают удаленный доступ. В первом случае, как правило, используется share-access control (доступ на основании только пароля), во втором - user-access control (на основании пары имя-пароль). Для пользователей Windows 95/98 cамое простое решение - отключить File and Print Sharing, если он вам уже не нужен. Можно также убрать привязку File and Print Sharing к протоколу TCP/IP (Control Panel=>Networl=>TCP/IP=>Properties=>Bindings), что эффективно заблокирует доступ к общим ресурсам из Интернета. Если же доступ нужен, то ставьте пароли на общие папки и диски, причем желательно сложные пароли. Ну а вообще Windows 95/98 - слабо защищенная операционная система, и никакой гарантии безопасности дать, увы, не может.

Если все-таки вы пользуетесь локальной сетью, то запаролируйте все используемые ресурсы, хоть как-то усложнив задачу злоумышленнику. Имейте в виду, что существуют программы, способные подбирать пароли, поэтому легкие пароли в виде "12345" или "qwert" (первые четыре кнопки на клавиатуре) будут, скорее всего, взломаны, так как все программы проверяют типовые пароли.

Откажитесь от опции "Запоминать пароль"

Меняйте пароли достаточно часто (минимум - раз в неделю)

Получив письмо с прикрепленным файлом, воздержитесь от открытия этого файла, если адресат - человек вам незнакомый или малознакомый.

Не загружайте неизвестных программ, а особенно - навязываемых.

Установите максимальный уровень безопасности на вашем броузере (View-Internet Options-Security-подымите рычажок в максимальное положение)

Откажитесь от посещения сайтов с сомнительным содержанием (порно сайты, сайты бесплатных программ, хакерские сайты)

Не оставляйте свой компьютер без присмотра, чтобы избежать к нему доступ посторонних лиц.

Для наглядности можно установить NetWatcherPro (245K, freeware), которые включает сирену каждый раз, когда кто-то пытается залезть в ваш компьютер. При этом показывается IP адрес атакующего и те файлы и папки, которые визитер просматривает. Очень познавательно! Если доступ хотя бы к одной папке открыт, сирену будете слышать как минимум раз в час. |

|

Ногинск |

| |

| WebMaster |

Дата: Вторник, 17.02.2009, 13:16 | Сообщение # 3 |

Web Master

Группа: Друзья

Сообщений: 75

Награды: 2

Репутация: 42

Замечания: 0%

Статус: Offline |

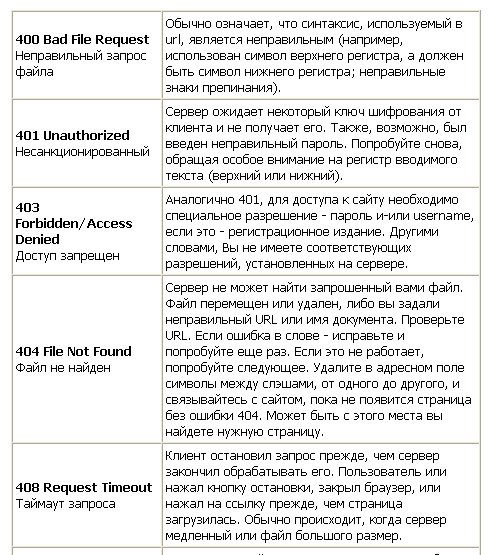

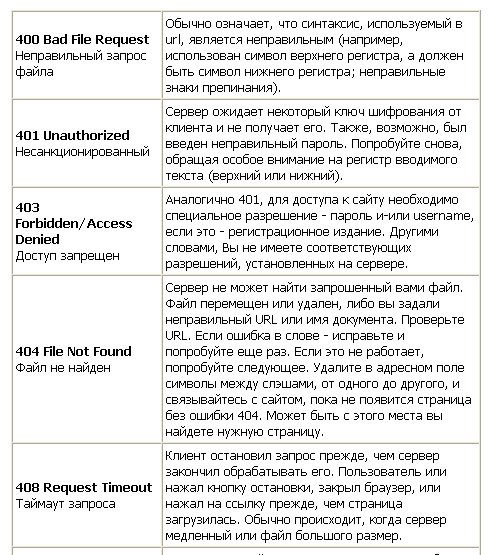

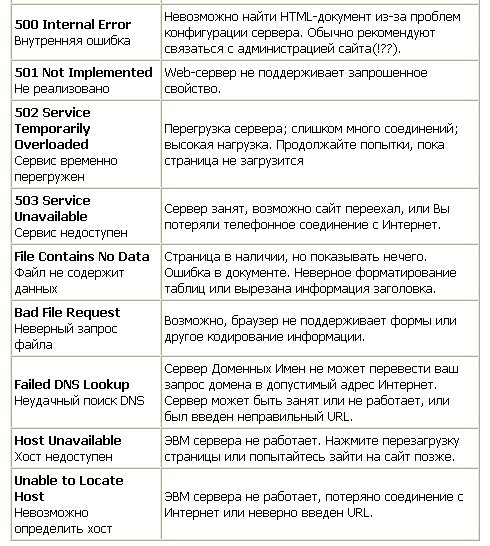

Quote Сообщения об ошибках в Internet Ошибки в Интернете происходят достаточно часто - и могут расстроить любого. Чаще это связано с серверами, к которым вы пробуете обращаться, а не с вашим компьютером. Приводим список сообщений Интернет и их значения. В большинстве случаев, единственная вещь, которую Вы можете сделать - попытаться связаться с сервером еще раз.

|

|

Ногинск |

| |

| WebMaster |

Дата: Вторник, 17.02.2009, 13:20 | Сообщение # 4 |

Web Master

Группа: Друзья

Сообщений: 75

Награды: 2

Репутация: 42

Замечания: 0%

Статус: Offline |

Quote Что такое "поисковые системы"?

World Wide Web - одна из наиболее динамично развивающихся технологий передачи и представления данных в глобальных сетях. Число Web-серверов и страниц постоянно увеличивается, а разобраться в этом многообразии становится все труднее. Шансы отыскать нужную информацию, просто двигаясь по гиперссылкам со странички своего Internet-провайдера, очень малы, плохим помощником является реклама в газетах и на телевидении, немного пользы и от разговоров с друзьями - всей этой информации просто недостаточно. Если Вы вошли в город WWW без карты, считайте, что Вы уже заблудились, а путь обратно найти будет практически невозможно... Так что же является такой "картой"? Помочь пользователю найти нужную информацию в Сети призваны поисковые системы (Search engines). В поиске нужных ресурсов пользователь вводит одно или несколько ключевых слов, которые, по его мнению, лучше всего отражают суть интересующего вопроса. Поисковая система за считанные секунды просматривает весь собственный каталог web-ресурсов, состоящий из десятков и сотен гигабайт информации. В результате пользователю предлагается список ссылок на страницы, в которых встречаются указанные слова. Эта базовая схема поиска реализована с разнообразными улучшениями и расширениями практически на всех поисковых системах мира. В частности, существуют системы, позволяющие вводить запрос на естественном языке (например: "Что известно о..."), системы, в которых реализованы тематические каталоги для облегчения поиска, и т.д. Кроме того, почти все системы предпринимают попытки интеллектуального анализа содержимого страниц для улучшения качества поиска и вывода нужной информации. Все поисковые системы (поисковые службы, поисковые серверы) делятся на поисковые машины (роботы, указатели) и поисковые каталоги. Понимание разницы между ними очень поможет при выборе инструмента поиска. Поисковые машины - это системы, состоящие из 2 частей. Одна из них (с ней работает пользователь) осуществляет поиск в своем справочнике web-страниц (он называется "индексом"). Другая часть - это сложная программа, которая постоянно связывается с Web-серверами по всему миру, загружает с них все доступные документы, анализирует содержимое и включает документы в индекс. Эта часть системы называется "краулером" (crawler, spider - "ползун"). Каждая поисковая система имеет своего собственного "спайдера" со своими собственными "повадками". Каждая система индексирует страницы своим особым способом, и приоритеты при поиске по индексам тоже разные. Поэтому, произведя запрос по определенным ключевым словам или выражениям, мы будем иметь разные результаты для каждой из поисковых систем. В отличие от поисковых машин, информация в поисковые каталоги добавляется только по инициативе пользователя. Страница добавляется в строго определенный раздел каталога, который связан с темой, освещаемой на странице. Из таких разделов образуется мощный рубрикатор, двигаясь по которому можно обнаружить страницы по любой более-менее популярной теме. Впрочем, не обязательно двигаться по темам, в любом солидном каталоге есть система поиска, в которой также можно ввести ключевые слова, что значительно уменьшает затраченное пользователем время. Также существуют некоторые поисковые системы (Excite, InfoSeek), которые имеют при себе и каталог. Соответственно, индексы для самой поисковой системы добываются "краулером", а каталог пополняется модераторами системы. Иногда в Интернете встречаются полнотекстовые поисковые системы (Full-text search engine). Они индексируют абсолютно все слова и словосочетания на web-странице и учитывают порядок их расположения. В отличие от них, абстрактные поисковые системы по определенному алгоритму создают некий "экстракт" проиндексированной страницы, что значительно облегчает задачу поиска для пользователя. Как искать? Всемирные поисковые системы и каталоги уже довольны известны по всему миру даже тем, кто практически ничего не знает о развитии компьютерных, а тем более, Internet-технологий. С каждым годом к их услугам обращается все больше людей, однако вот тут и возникает вопрос: "А как искать?" Ответ на него довольно прост и лаконичен. Наиболее распространенным в Интернете является поиск по ключевым словам, т.е. поиск документов, которые содержат в точности указанный текст. Менее распространен поиск с использованием операндов булевой алгебры, таких, например, как AND, NOT и OR. Использование операндов существенно увеличивает эффективность поиска. Если ввести в поисковую систему запрос: (толстый OR крупный) AND богатый AND (NOT умный). Мы получим линки на страницы, отвечающие следующим критериям: содержат слово "богатый"; содержат либо "толстый", либо "крупный"; не содержат слово "умный". Новинка в области поиска в Интернете - Proximity search (поиск с расстоянием). Это поиск, при котором пользователь указывает, на каком расстоянии между собой должны располагаться ключевые слова в документе. Например, для русскоязычной поисковой системы "Яndex" (www.yandex.ru) при запросе: "толстый /4 богатый" Вы требуете найти документы, в которых содержится и слово "толстый", и слово "богатый", и расстояние между ними должно быть не более четырех слов. Еще один вид поиска - Query-By-Example (find similar, найти подобные). Этой полезной функцией обладает лишь часть поисковых систем. При просмотре результатов первоначального поиска Вы выбираете документ или группу документов, наиболее близких к тому, что Вы ищете, и даете системе команду "найти подобные документы" (Апорт (www.aport.ru), Яndex). Очередной поиск - расширенный запрос (Query Expansion) - процесс построения нового запроса на базе предыдущего. Например, одна из наиболее известных поисковых систем - AltaVista (www.altavista.com) - позволяет разрядить многотысячный список с результатами поиска путем удаления оттуда документов по определенным критериям. Поиск в определенных полях (Search by Field) позволяет производить поиск не только по всему html-документу, но и выборочно, по определенным полям. Например, можно искать по заголовку документа (title), в этом случае учитываются только ключевые слова, встречающиеся именно в заглавии документа. Существует поиск по полю ALT тега IMG, такой поиск используется при нахождении в Интернете изображения на определенную тему. Возможен и поиск по текстам в гиперссылках, адресах, заголовках разделов. Например, в российской системе Рамблер (www.rambler.ru ) по запросу "$TITLE: реклама and $URL: ресурсы" система найдет все страницы, содержащие слово "реклама" в заголовке, и, помимо этого, хотя бы одну имеющуюся на странице ссылку, содержащую слово "ресурсы". Морфологический поиск (Stemming): возможность системы искать слово в документах не только в строго заданном виде, но и во всех его морфологических формах. Например, не только "идти", но и "идет", "шел" и т.д. Явный пример этого поиска - каталог "Yahoo!". В мире поиска Internet существует такое понятие, как "Weighting" (Весовой коэффициент). Он способствует увеличению релевантности документа не только с помощью количества содержащихся в нем ключевых слов, но и по расположению в документе. Больший "вес" имеют слова в заголовке страницы, слова, выделенные тегами <H1-H6>, <B>, <STRONG>, слова, находящиеся ближе к тегам <HTML> и <BODY> документа. При поиске пользователь может также указывать системе важность того или иного слова в запросе. Например, в системе "Рамблер" по запросу: "-Коза ++Овца" при выдаче результатов большую релевантность получат страницы, содержащие "Овца", меньшую - "Коза". |

|

Ногинск |

| |

| WebMaster |

Дата: Вторник, 17.02.2009, 13:24 | Сообщение # 5 |

Web Master

Группа: Друзья

Сообщений: 75

Награды: 2

Репутация: 42

Замечания: 0%

Статус: Offline |

Quote Вирусы в Internet: это должен знать каждый

Сеть Internet поистине огромна. Ежедневно в мире отсылается более 250 млн. сообщений по электронной почте и загружается на диски пользователей около миллиона файлов. Но с недавнего времени Internet, к сожалению, стала одним из основных путей распространения компьютерных вирусов. По этой причине сплошь и рядом возникают панические страхи. Насколько они оправданы? Несомненно, любой из нас хотя бы раз в жизни получал письмо такого содержания: "Здравствуйте! Меня зовут Джон Смит, и я работаю в корпорации Microsoft (варианты -- IBM, Intel, "Лаборатория Касперского" и т. д. ). Недавно мы обнаружили новый вирус, который самораспространяется по Internet в виде электронного письма, озаглавленного "Hello!". Если вам придет подобное сообщение, немедленно удалите его, не читая, так как если вы его откроете, то вирус уничтожит все важные файлы на вашем компьютере, добавит ругательные слова в документы Word, а впоследствии заботливо отформатирует диск С:. Спасибо за внимание, Джон Смит". Что и говорить, такое сообщение способно ввергнуть в панику даже опытных пользователей, ведь об Internet, как о среде передачи опасных вирусов, слышали все, а электронная почта, казалось бы, является наиболее удобным средством для их распространения. Вот и начинает горемыка-пользователь с ужасом вчитываться в темы всех полученных писем, проверять папку, содержащую файлы электронной почты на наличие вирусов, а в особо тяжелых случаях -- рассылать вышеприведенный дружеский совет от Джона Смита всем своим друзьям. Каждому из нас наверняка хотя бы раз в жизни приходилось получать письмо следующего содержания: "Здравствуйте! Меня зовут Джон Смит, и я работаю в компании, занимающейся антивирусными программами. Недавно мы обнаружили новый вирус..." Мы, естественно, не будем утверждать, что Internet полностью безопасна в отношении вирусов. Однако для определения истинных масштабов возможной трагедии следует разобраться в этом вопросе, чтобы отличать правду от домыслов. Как распространяются вирусы в Internet? Наиболее часто в Internet переносчиками компьютерной "инфекции" являются: Исполняемые программы. Вирус может распространяться как самостоятельный файл (имеющий расширение *.com или *.exe) или как составная часть другой программы, которая в этом случае считается зараженной. Макросы. Как показывает практика, вирус можно написать и на одном из языков макропрограммирования, встроенных в популярные приложения. Наиболее широкое распространение получили макровирусы для программ из пакета Microsoft Office. По сути, они являются небольшими исполняемыми программками, внедренными в документы Word, Excel или Powerpoint. HTML-документы. Язык HTML, основной инструмент для написания Web-страниц, также стал орудием вирусописателей. HTML-вирусы используют некоторые ошибки броузеров Microsoft Internet Explorer и Netscape Navigator, чтобы обойти службы безопасности операционной системы и внедриться на компьютер пользователя. До недавних пор вирусы на основе HTML были практически безвредными, т. е. занимались лишь самовоспроизведением. Однако в последнее время стали появляться так называемые "странички-убийцы", приводящие к зависанию браузера. Далее мы подробнее остановимся на необходимых мерах предосторожности при работе с разными сервисами Internet. World Wide Web Всемирная Паутина с самого начала была окружена таким огромным количеством мифов и сплетен, что рядовому пользователю поначалу даже подойти к компьютеру было боязно. Самый устрашающий из них гласил о невообразимом количестве вирусов, обитающих в Сети. Как можно "подхватить" вирус, путешествуя по Web? По сути дела, единственными каналами, по которым он может проникнуть из WWW на ваш ПК, являются, во-первых, броузер, а во-вторых, программы, которые "закачиваются" из Сети (опять-таки с помощью броузера). И если во втором случае способ распространения вируса вполне понятен (вы загружаете зараженный файл с незнакомого сайта, распаковываете и запускаете его, после чего злобный "микроб" принимается за свое черное дело), то HTML-вирусы, поражающие Web-броузеры, появились сравнительно недавно. Авторы HTML-вирусов не закладывают в свои творения алгоритмы размножения и совершения вредоносных действий, а используют для этого "дыры" в защите броузера и операционной системы, а также имеющиеся в них ошибки. Особенно чувствителен к "инфекционным заболеваниям" Microsoft Internet Explorer 4, так как он является составной частью операционной системы Windows 98. В итоге вирус, попавший на компьютер пользователя через этот броузер, тесно интегрированный с ОС, может найти дорогу и в другие файлы системы. Факт существования HTML-вирусов, естественно, наводит на мысль о необходимости защиты от них. В последних версиях броузеров как от Microsoft, так и от Netscape, предусмотрены различные уровни безопасности (Security), которые можно установить при настройке броузера. Самым сильнодействующим средством против заразных "болезней" стало бы полное запрещение выполнения команд ActiveX, JavaScript и VBScript, однако не все пользователи согласятся на подобное из-за того, что именно с помощью этих языков реализуются самые эффектные элементы интерфейса и дизайна на многих Web-страничках. Еще одна разновидность вредоносных программ, весьма распространенных в Internet, -- это "троянские кони", или "троянцы". Они не являются вирусами в строгом понимании этого слова, но распространяются в Сети упомянутыми выше способами и тоже способны нанести материальный ущерб. Так уж сложилось, что практически ни один разговор о компьютерных вирусах не обходится без упоминания о "троянцах". "Троянский конь" -- это программа, замаскированная под коммерческий продукт, но выполняющая совсем не те действия, которые можно ожидать, исходя из ее названия или описания (если таковое присутствует). К примеру, кто бы мог подумать, что утилита, выдаваемая за очиститель дискового пространства или ускоритель работы с Internet, на самом деле предназначена совсем для других целей. В отличие от вируса, она не имеет механизма самокопирования. Ее размножению способствует сам ничего не подозревающий пользователь, копируя "троянца" друзьям, коллегам и т. д. История "троянских коней" начинается еще с 1985 г. Тогда они именовались программами-вандалами, поскольку, попадая на винчестеры под видом полезных приложений, при запуске выполняли какое-либо вредоносное действие, например форматирование диска. Позже, когда сеть Internet получила повсеместное распространение, хакеры подумали: "А зачем разрушать то, что можно украсть?". Помните, как в "Илиаде" греки взяли Трою? Вот именно, "троянские кони" теперь полностью оправдывают свое название. После запуска они располагаются в резидентной памяти ПК, и с их помощью злоумышленники могут отслеживать ваши действия и даже выполнять некоторые операции в системе. Существуют "троянцы", позволяющие "подслушивать" пароли на подключение к Internet (получив пароль, хакер может заходить в Сеть под вашим именем и резвиться там, естественно, за ваш счет), читать вашу электронную почту и даже выполнять операции с файлами на вашем ПК! Чтобы при работе в Internet избежать неприятностей, связанных с вирусами и "троянскими конями", запомните и выполняйте следующие основные правила: загружайте файлы лишь с надежных сайтов, а также всегда старайтесь установить наивысший уровень безопасности в браузере. E-mail Примерно раз в неделю я получаю письмо, шаблон которого приведен в начале статьи. Обычно его текст сопровождается многочисленными галочками, показывающими, что данное сообщение уже как минимум десять раз облетело земной шар, и что около тысячи счастливых получателей узнали о существовании злобного вируса, в считанные минуты разрушающего весь компьютер. Чтобы спать спокойно, лучше наберите большими буквами, распечатайте, вставьте в рамочку и повесьте над монитором такую фразу: "Вирусов e-mail не бывает!". Уже вижу ваш вопрошающий взгляд и слышу контраргументы: "Как же? А Melissa? А Win95.CIH, печально известный как "Чернобыль"? А вирусы на компьютере моего дяди, у которого есть только e-mail, так что никаким другим способом они туда попасть не могли?". Дело в том, что электронная почта может выступать средством передачи файлов, зараженных вирусом, но сами сообщения никоим образом не могут содержать в себе "инфекцию". Иными словами, чтение письма никак не может послужить причиной заражения компьютера вирусом. При использовании данного сервиса "микроб" может попасть к вам опять-таки вместе с программой, имеющей расширение *.exe или *.com, либо в виде HTML-вируса (если ваша почтовая программа позволяет просматривать письма в этом формате). Если вирус программный, то он будет находиться во вложенных файлах, но никак не в самом тексте сообщения. Поэтому такими же большими буквами стоило бы напечатать и второе правило использования электронной почты: "Не открывайте незнакомых файлов!". Особенно если они заканчиваются на *.exe или *.com. Если файл пришел от знакомого вам человека, и в тексте письма описываются его назначение и источник происхождения -- тогда можете смело запускать программу на компьютере (если вы доверяете отправителю этого сообщения). Ни в коем случае на запускайте файл, если в письме о нем ничего не сказано. Примерно полгода назад получил распространение вирус Happy99.exe, который прикреплял себя ко всем сообщениям электронной почты, исходящим из зараженного компьютера. Представьте себе такую ситуацию: вы получаете письмо от школьного друга Васи, который рассказывает, как ему сейчас хорошо на Канарах. К этому сообщению прикреплен файл с вышеупомянутым именем. Автоматически предположив, что в нем содержится самораспаковывающийся архив с фотографией счастливого товарища Васи на островах, вы смело жмете на пиктограмму файла и... Но поздно. На мой компьютер Happy99.exe пришел в свое время из Днепропетровска, от человека, которого я не знал, да и он обо мне понятия не имел, а просто был подписан на редактируемую мной рассылку. Письмо, кроме всего прочего, не содержало текста. Мой ответный запрос вызвал настоящую панику у получателя, поскольку все это означало, что компьютер, с которого отсылалась почта, был заражен. Помните также, что e-mail, так же, как и прямая загрузка файлов из WWW, -- один из основных каналов распространения "троянских коней". На что способны эти зловредные программы, мы уже рассказывали. Поэтому, получив исполняемый файл в виде приложения к электронному письму, проявите максимум осторожности. Чаще всего по почте распространяются "троянцы", позволяющие читать ваши сообщения e-mail и подсматривать пароли. Excel сам предупредит вас о возможности заражения макровирусом, а также предложит способ защиты от него. Если вы не уверены в происхождении документа -- заблокируйте выполнение макросов. Что касается вирусов HTML, то пользователям электронной почты о них пока можно не беспокоиться. Большинство клиентов электронной почты, кроме последних версий Microsoft Outlook, не поддерживают языки и сценарии, используемые для распространения HTML-вирусов. Небольшие оплошности в почтовых клиентах Microsoft, в принципе, легко исправимы, и вся информация о "дырах" и "заплатах" для них находится на сайте компании. Электронная почта является одним из основных средств распространения макровирусов. В самом деле, именно документы Microsoft Office, если их нужно передать кому-либо, наиболее удобно отправить вместе с письмом. Большинство документов попадают на компьютер адресата именно таким способом. Защита от макровирусов, в принципе, чрезвычайно проста. Вот что говорит о подобных вирусах Помощник из Word 97: "Документы и шаблоны, содержащие макросы, могут также вмещать хранящиеся в них компьютерные вирусы. При открытии такого документа вирусы активизируются, переносятся на компьютер и внедряются в шаблон "Обычный" (файл Normal.dot). После этого каждый сохраняемый документ заражается вирусом, а когда другие пользователи открывают его, их компьютеры также инфицируются. Чтобы отключить обязательную проверку документа на наличие макросов, которые могут содержать вирусы, снимите флажок Всегда выводить это окно при открытии документа, содержащего макросы в предупреждающем диалоговом окне или выберите команду Параметры в меню Сервис, а затем снимите флажок Защита от вирусов в макросах на вкладке Общие". При подобной постановке дела вы даете программе возможность определить, содержится ли в полученном документе макрос, и сообщить вам об этом. Если макрос в документе необходим, и вас предупредили о его наличии, при запуске Word вы сможете разрешить выполнение макроса, в противном случае он будет заблокирован. В Excel 97 запретить макрокоманды, содержащиеся в открываемом файле, можно непосредственно из окна с предупреждением. Кроме того, макровирусы, во всяком случае, большинство из ныне известных, распознаются практически всеми антивирусными приложениями, поэтому стоит купить обновленный пакет такого обеспечения, или потратить время на загрузку дополнений к нему из Internet. Таким образом, для того, чтобы защититься от вирусов при работе с электронной почтой, достаточно следовать все тому же элементарному правилу: не запускать на компьютере незнакомых приложений. Однако большинство опытных "интернетчиков" тут же возразят, что электронная почта уже давно не является лучшим средством оперативной работы и общения с друзьями. Ее место постепенно занимают службы instant messaging , в частности глобальная сеть ICQ.

ICQ Пожалуй, единственным путем распространения вирусов через ICQ является передача файлов. Ни в тексте сообщений, ни через чат вирус передать нельзя. Отдельным вопросом является безопасность всей вашей системы при использовании ICQ, так как в этом случае IP-адрес компьютера становится известным любому из ваших собеседников, намерения которых, к сожалению, не всегда благие. Но вопрос безопасности в ICQ заслуживает отдельного обсуждения. Итак, основу защиты от вирусов при работе в ICQ составляет все тот же неизменный принцип: не запускайте незнакомые приложения. Однако с недавних пор изобретательные вредители придумали более изощренный способ, помогающий заставить пользователя нарушить это правило. Такая "диверсия" основана на особенности отображения имен файлов в окне ICQ. Соответствующее текстовое поле вмещает в себя только определенное количество символов (около 64), и если имя файла длиннее, то в этом случае отображаться будут только первые 64. Таким образом, исполняемый файл может называться photo.jpg<необходимое количество знаков табуляции>.exe и являться совершенно нормальным приложением с несколько длинноватым именем. При получении подобного файла в строке имени вы увидите только photo.jpg, и, предположив, что файл является обычной фотографией, в которой вирусов быть не может по определению, смело нажмете на кнопку Open. Программа запустится, и заключенный в ней вирус начнет работать. Единственный совет, который можно дать в этом случае: будьте осторожны, и сначала лучше сохраните полученный файл в отдельной папке, а затем внимательно изучите его в окне Мой компьютер или Проводник, чтобы убедиться, что он действительно представляет собой именно то, о чем утверждал вам его отправитель. Вместо заключения Итак, безопасность в Internet -- дело рук самих пользователей. Поэтому каждый из нас обязан всерьез заняться этими вопросами, так как иногда печальные исходы вызваны не столько низким качеством антивирусного программного обеспечения, сколько непрофессионализмом или беспечностью самого пользователя. В этой статье мы попытались развенчать устоявшиеся мифы о вирусах в Internet, а также описать реальные пути и каналы заражения вашего компьютера из Сети. Надеемся, что теперь картина причин возможных проблем и путей их решения для вас более ясна. |

|

Ногинск |

| |

Сайт управляется системой uCoz

| |